Le monde d’internet est en constante évolution, mais malheureusement cela signifie également l’émergence de nouveaux dangers. Parmi ceux-ci, on retrouve le phishing, une forme d’escroquerie qui prend de plus en plus d’ampleur et fait de nombreuses victimes chaque année. Dans cet article, nous allons définir ce phénomène, puis expliquer les différentes formes que peut prendre cette attaque, afin de vous aider à mieux le comprendre et vous préparer pour vous protéger.

En bref

| 📝 Définition | Technique d’escroquerie sur internet visant à récupérer des informations sensibles en se faisant passer pour une entité de confiance. |

| 💻 Formes communes | Emails, messages privés, appels téléphoniques, SMS, sites web falsifiés. |

| 📧 Emails frauduleux | Messages alarmistes ou insistants avec liens vers des sites frauduleux pour voler des identifiants. |

| 💌 Messages privés | Escrocs se faisant passer pour des connaissances pour obtenir des informations via les réseaux sociaux. |

| 📞 Appels et SMS | Utilisation de messages vocaux ou textes alarmistes pour obtenir des informations par téléphone. |

| 🌐 Sites falsifiés | Copies de sites légitimes demandant des informations pour des opérations faussement urgentes. |

| ⚠️ Signes d’alerte | Messages non sollicités, pression pour agir vite, fautes de langue, langage générique, adresses mail suspectes. |

| 🔗 Vérification de liens | Vérification de l’URL réelle, attention aux redirections et recherche de sécurité HTTPS. |

| 📎 Pièces jointes | Prudence avec les pièces jointes, éviter les formats exécutables, utiliser un antivirus. |

| 🔒 Prévention | Mots de passe forts, authentification à deux facteurs, vigilance constante. |

Phishing : définition et principe général

Le phishing, aussi appelé hameçonnage en français, est une technique frauduleuse utilisée par des escrocs sur internet. Elle consiste à tenter de récupérer des informations sensibles (données personnelles, identifiants de connexion, coordonnées bancaires…) en se faisant passer pour un organisme ou une entreprise légitime auprès des internautes.

Cette tromperie se base principalement sur la confiance des usagers vis-à-vis de leur interlocuteur et peut revêtir plusieurs formes :

- emails frauduleux

- messages privés

- appels téléphoniques

- SMS

- sites web falsifiés

Les différentes formes de phishing

Pour tenter de tromper leurs victimes, les escrocs utilisent diverses techniques et canaux de communication. Voici quelques exemples des principales formes que peut prendre le hameçonnage :

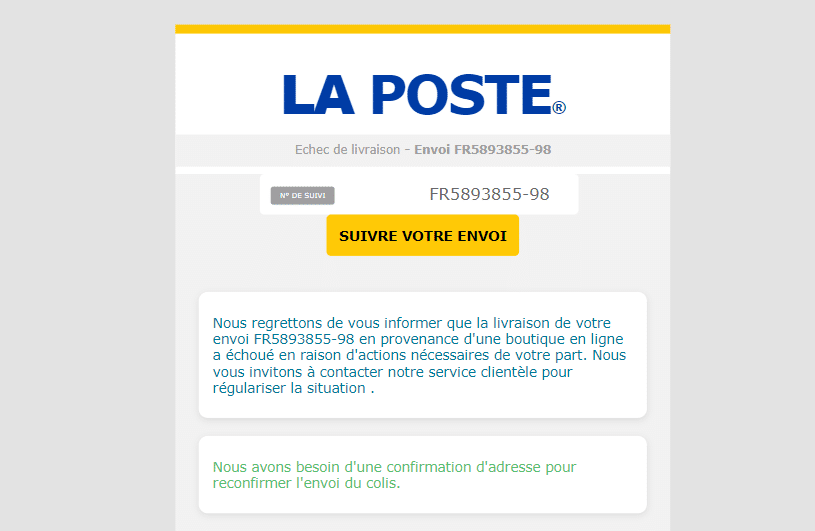

Emails frauduleux

Certainement la forme la plus courante du phishing, les emails frauduleux vont impliquer l’envoi d’un message électronique à la victime, prétendant provenir d’une entreprise légitime (banque, service public, fournisseur d’accès internet…).

Ce type de message va souvent utiliser un ton alarmiste ou insistant pour pousser la personne à réagir rapidement, sans prendre le temps de vérifier la véracité du message : il peut s’agir de problèmes avec un compte bancaire, de factures impayées, de mises à jour de sécurité… Les emails vont également contenir des éléments graphiques imitant ceux de l’entreprise visée, ainsi qu’un lien vers une page web frauduleuse demandant à la victime de saisir ses identifiants de connexion.

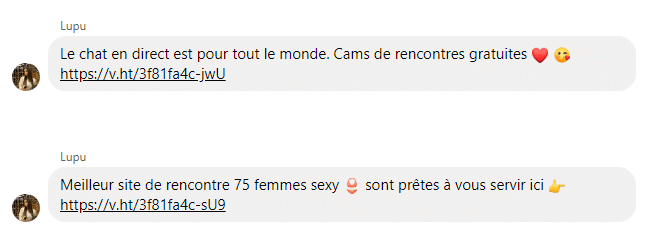

Messages privés sur les réseaux sociaux

Le phishing peut également se manifester par l’intermédiaire de messages privés envoyés sur les réseaux sociaux. Dans ce cas, l’escroc se fait passer pour un ami ou un proche et utilise un prétexte crédible pour demander des informations sensibles à la victime.

Il peut s’agir, par exemple, d’une demande d’aide pour débloquer un compte en ligne, de coordonnées bancaires pour un virement ou de l’achat d’un produit en promotion. Là encore, la rapidité avec laquelle la situation est présentée et les prétextes donnés sont autant de leviers pour inciter la personne à dévoiler ses informations sans prendre le temps de se méfier.

Appels téléphoniques et SMS

Des escrocs utilisent également le canal téléphonique pour mener leurs attaques de phishing. Ils peuvent utiliser des messages vocaux préenregistrés, similaires aux emails frauduleux, pour réclamer un rappel ou la saisie d’informations sensibles sur un site web.

Dans une approche plus personnalisée, ils peuvent même se faire passer pour un représentant officiel (banque, administration…) et tenter d’obtenir directement au téléphone les coordonnées bancaires ou autres données sensibles auprès de leur interlocuteur.

Enfin, les SMS sont un autre moyen rapide et efficace pour envoyer des messages alarmistes et inciter les destinataires à transmettre leurs informations confidentielles via un lien contenu dans le message.

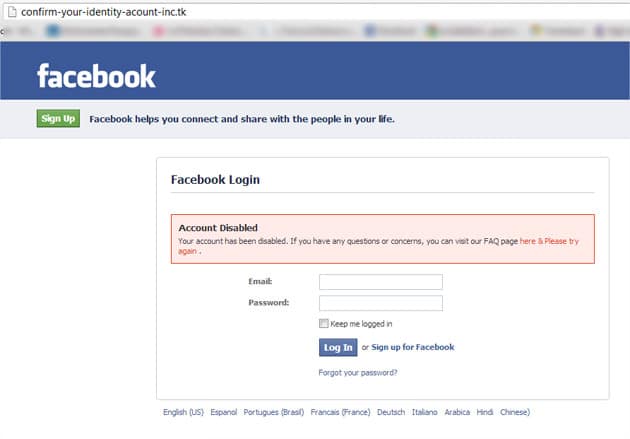

Sites web falsifiés et tentatives de vol direct

Les sites web falsifiés sont également très fréquents : il s’agit ici de copies quasi-identiques de sites légitimes (par exemple, ceux de compagnies aériennes proposant des billets d’avion à bas prix), conçus pour tromper les internautes inattentifs. Ces pages peuvent demander aux visiteurs de renseigner un formulaire avec leurs données personnelles ou coordonnées bancaires pour valider une opération prétendument urgente.

Savoir identifier les signes du phishing

Pour protéger vos données et votre sécurité en ligne, il est essentiel d’apprendre à détecter les tentatives de phishing. Voici quelques éléments clés à surveiller :

- Les messages non sollicités : Soyez vigilant si vous recevez un courriel d’une entreprise ou d’un individu que vous ne connaissez pas, surtout s’ils demandent des informations sensibles ou vous invitent à cliquer sur un lien ou télécharger une pièce jointe.

- La pression exercée par l’expéditeur : Les pirates utilisent souvent la technique de l’urgence pour pousser leurs cibles à agir rapidement sans réfléchir. Méfiez-vous des courriels exigeant une réponse immédiate ou menaçant des conséquences graves en cas de non-réponse.

- Les fautes d’orthographe et de grammaire : Les tentatives de phishing sont souvent rédigées avec une mauvaise syntaxe et des erreurs typographiques, qui peuvent être un signe de scam.

- Le langage générique : Les attaquants ne vont pas toujours personnaliser leurs messages. Par exemple, ils utiliseront des formules comme « Cher client » plutôt que votre nom spécifique.

- Les adresses mail suspectes : Bien que l’expéditeur puisse sembler légitime à première vue, vérifiez l’adresse électronique en passant simplement votre curseur sur le nom de l’expéditeur pour révéler l’adresse actuelle. Si elle contient des caractères aléatoires ou ne correspond pas au domaine de l’entreprise, il s’agit probablement d’un message de phishing.

Vérifier les liens et les pièces jointes

Liens

Dans un courriel de phishing, les pirates vont tenter de vous amener à cliquer sur un lien qui vous dirigera vers un site frauduleux où ils essaieront de récupérer vos informations. Voici quelques conseils pour vérifier la légitimité des liens dans vos e-mails :

- Survolez le lien avec votre curseur sans cliquer dessus pour voir l’URL réelle. Comparez-la à l’adresse du site officiel que vous connaissez.

- Méfiez-vous des redirections inattendues. Si le lien pointe vers un autre site que celui annoncé, il s’agit d’un signal d’alerte.

- Recherchez un cadenas et le protocole « https:// » dans l’URL du site pour vérifier s’il est sécurisé.

Pièces jointes

Les pièces jointes sont également une méthode courante pour les attaquants de phishing. Ils peuvent contenir des malwares ou des logiciels espions qui infectent votre ordinateur dès que vous les ouvrez. Voici comment minimiser les risques :

- Vérifiez l’expéditeur et le contenu du courriel avant d’ouvrir la pièce jointe, surtout si elle provient d’une source inconnue.

- Méfiez-vous des formats de fichier inhabituels ou inattendus, comme les fichiers exécutables (« .exe ») qui sont souvent porteurs de virus.

- Utilisez un programme antivirus à jour pour analyser les pièces jointes suspectes avant de les ouvrir.

Prévenir le phishing : Les bonnes pratiques à adopter

En plus de savoir repérer les tentatives de phishing, adopter de bonnes habitudes en matière de sécurité en ligne est essentiel pour se prémunir contre les arnaques.

Voici quelques conseils à suivre :

- Protégez vos comptes avec des mots de passe forts : Utilisez des mots de passe uniques et complexes pour chacun de vos comptes en ligne, et changez-les régulièrement.

- Activez l’authentification à deux facteurs : Cette fonction de sécurité supplémentaire empêche les pirates d’accéder à votre compte, même s’ils connaissent votre mot de passe.

- Mettez à jour vos logiciels et systèmes d’exploitation : Les mises à jour incluent souvent des correctifs de sécurité contre les menaces courantes, y compris le phishing.

- Utilisez un antivirus fiable : Un programme antivirus efficace peut détecter et bloquer les attaques de phishing avant qu’elles ne causent des dommages.

- Ne répondez pas aux demandes suspectes : Si vous recevez un e-mail vous demandant des informations personnelles ou financières, ne répondez pas. Contactez directement l’émetteur présumé par un autre moyen pour vérifier l’authenticité du message.

En restant vigilant et en suivant ces conseils, vous pouvez minimiser les risques liés au phishing et assurer la sécurité de vos données en ligne face à cette menace grandissante dans notre monde numérique.